Mac Pro mit Apple M4-Chip: Was wir bisher

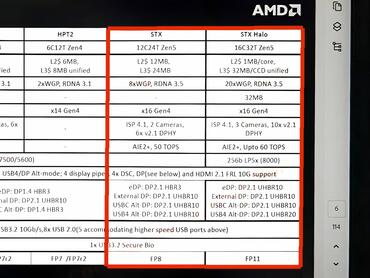

Im Juni 2023 aktualisierte Apple seinen Mac Pro mit dem M2 Ultra-Chip und vollzog damit den Wechsel von Intel-Prozessoren weg zu seinen eigenen SoCs. Dieses Modell, das sich den Chip mit dem Mac Studio teilt, wurde jedoch wegen seiner vermeintlich geringen Leistung kritisiert. Um diese Bedenken auszuräumen, entwickelt Apple jetzt eine robustere Version des Mac Pro, die nächstes Jahr mit einem leistungsstarken Chip der M4-Serie auf den Markt kommen soll.