ASUS Router (Bild © ASUS)

ASUS Router (Bild © ASUS)

Black Lotus Labs hat diese Bedrohung seit ihrem Wiederauftauchen Anfang März 2024 genau verfolgt und festgestellt, dass innerhalb von nur 72 Stunden 6.000 ASUS-Router und innerhalb einer Woche insgesamt fast 7.000 Geräte infiziert wurden. Ursprünglich wurde TheMoon im Jahr 2014 entdeckt und hatte es auf LinkSys-Geräte abgesehen. Inzwischen hat sich die Malware weiterentwickelt und konzentriert sich auf ASUS-Router, insbesondere auf solche, die vom Hersteller nicht mehr unterstützt werden und nutzt bekannte Schwachstellen oder schwache Admin-Zugangsdaten aus, um sich Zugang zu verschaffen.

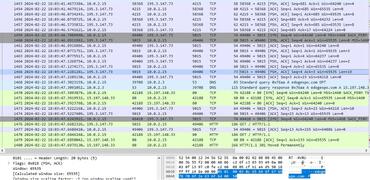

Nach erfolgreicher Infiltration richtet TheMoon das infizierte Gerät so ein, dass der externe Zugriff auf bestimmte Ports verhindert wird und stellt eine Verbindung zu seinem Command-and-Control-Server (C2) her, um weitere Anweisungen zu erhalten, zu denen auch das Herunterladen weiterer bösartiger Komponenten gehören kann. Durch diese Aktionen wird das Gerät zu einem Teil des Netzwerks des Faceless-Dienstes und leitet den Datenverkehr für Kunden, die mit Kryptowährung bezahlen, weiter, ohne dass eine Identitätsüberprüfung erforderlich ist.

Die meisten dieser Infektionen halten lange an, ein Drittel sogar länger als 50 Tage. Einige werden jedoch schnell erkannt und innerhalb von 48 Stunden neutralisiert. Das deutet darauf hin, dass ein Teil der Geräte aktiv überwacht und vor solchen Bedrohungen geschützt wird.

Obwohl TheMoon und Faceless scheinbar als getrennte Einheiten im Ökosystem der Cyberkriminalität agieren, ist ihre Verbindung über die infizierten Geräte unbestreitbar. Um das Risiko, Opfer eines solchen Botnetzes zu werden, zu verringern, wird den Nutzern empfohlen, sichere Passwörter zu verwenden, die Firmware ihrer Geräte regelmäßig zu aktualisieren oder Auslaufmodelle durch solche zu ersetzen, die laufend unterstützt werden. Zu den Anzeichen einer Infektion gehören Netzwerkprobleme, eine Überhitzung des Geräts und unerklärliche Änderungen der Einstellungen.